15 найбільших хакерських атак

Кіберзлочинність та мережева безпека стали одними із найбільш значущих соціальних проблем у 21 сторіччі.

Примітка редактора: Ми цінуємо відносини з нашими читачами і тому ми намагаємось завоювати Вашу довіру за допомогою чесності та прозорості. Ми належимо до тієї ж групи власності, до якої входять деякі найкращі продукти галузі, огляди яких публікуються на даному сайті: Intego, Cyberghost, ExpressVPN та Private Internet Access. Однак, цей факт не впливає на процес написання оглядів, оскільки ми неухильно дотримуємось методики проведення досліджень.

15 найбільших хакерських атак!

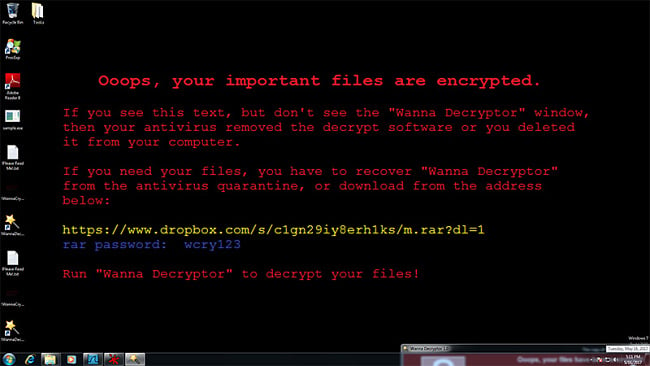

1 WannaCry

Мережевий профіль так званого вірусу-вимагача помітно зріс протягом останніх років. Використовуючи методики «фішинга», він блокує або бере систему під свій контроль, після чого зловмисники вимагають викуп у Біткоінах.

Протягом декількох днів тисячі організацій та підприємств у 150 країнах світу, включаючи Національний департамент охорони здоров’я Великої Британії, отримали блокування своїх мереж через шифрування вірусом Wannacry. Кіберзлочинці вимагали значні суми для розблокування встановленого ними шифру.

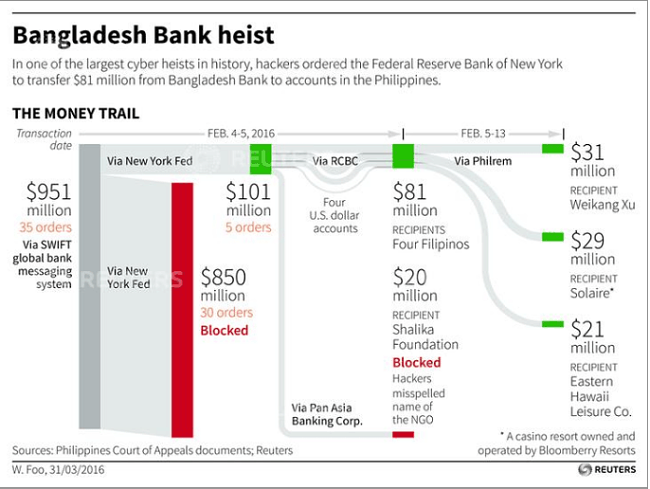

2 Кібер-пограбування Банку Бангладеш

Стало примітним через спосіб, завдяки якому хакери обійшли систему ІТ безпеки Банку Бангладеш.

Кримінальна група, що стояла за цією кібер-атакою, мала намір вивести близько 850 мільйонів доларів США, доки проста помилка в написанні не викликала підозру. Тим не менше, злочинці, які пов’язані з великою кількістю попередніх кібер-атак на інші азіатські банки, встигли вивести 81 мільйон доларів США, з яких на даний час вдалося повернути лише 18 мільйонів.

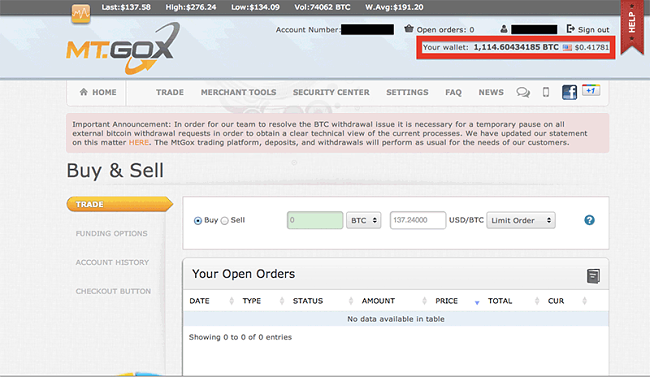

3 Біткоін-обмінник Mt Gox

Існує безліч обмінників Біткоінів або сайтів, де ви можете придбати Біткоіни. В лютому 2014 року, обмінник Mt Gox, який на той час був найбільшим у світі, раптово припинив проведення операцій.

Французький розробник Марк Керпеле, який придбав Mt Gox у 2001 році, пізніше був заарештований за шахрайство та присвоєння коштів, проте не був прямо пов’язаний з крадіжкою Біткоінів.

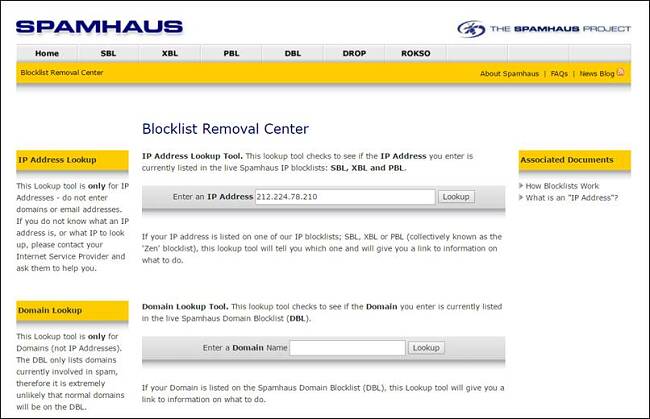

4 Spamhaus

Spamhaus є одним із найпоширеніших у світі антиспамових додатків, який блокує цілий список серверів, відомих як джерела шкідливого вмісту.

5 Мережа PlayStation

В квітні 2011 року синдикат хакерів LulzSec зламав систему безпеки мережі Sony PlayStation.

6 CitiGroup

В 2011 році ця кібер-атака на фінансову компанію Citigroup викрила слабкі місця системи безпеки он-лайн платформи цієї організації. Хакери знайшли «потаємний вхід», через який отримали доступ до цінних персональних даних.

7 Stuxnet

Наразі існує декілька задокументованих випадків використання урядовими організаціями шкідливих програм проти специфічних військових цілей.

Одним із прикладів є «логічна бомба», яка, згідно чуток, була розроблена ЦРУ, а іншим прикладом є Stuxnet, «хробачок», виявлений у 2010 році. Він був спеціально розроблений для атак та інфікування промислових контролерів компанії Siemens, вразив 200 000 комп’ютерів, знищив близько 1000 приладів та повністю знищив близько 50% розробок Ірану в ядерній галузі.

8 Conficker

Conficker це сумнозвісний та дивний шматок шкідливого програмного коду. Був виявлений у 2008 році, але ніхто достеменно не знає, звідки він взявся чи хто його розробив. Цей вірус важкий до виявлення і наразі продовжує інфікувати та вражати системи у всьому світі.

9 Iceman

Працюючи ІТ-консультантом вдень, Макс Рей Батлер був дуже шанованим в своїй галузі. Проте, вночі він діяв як сумнозвісний хакер, відомий під псевдонімом «Iceman».

10 Операція «Багатіємо»

Загалом, відомі торговельні компанії, що знаходяться на території США часто стають об’єктами серій потужних хакерських атак, оскільки головної метою зловмисників є викрадення даних кредитних та дебетних карт покупців для їх подальшого продажу.

Для подібних атак, що здійснювалися Альберто Гонзалесом і його кримінальною групою, використовувався спосіб, який ми називаємо «SQL ін’єкцією» – він визначає слабкі місця незахищених публічних або корпоративних WiFi.

11 Операція Shady RAT

Операція Shady RAT це назва, що узагальнює серію поточних кібер-атак проти 74 різноманітних організацій в 14 різних країнах. Всесвітня Антидопінгова Агенція та Міжнародний Олімпійський Комітет стали об’єктами атаки напередодні Олімпійських Ігор 2008, і хоча всі ниточки ведуть до Китаю, ніхто не знає хто насправді стояв за цими атаками.

Ми знаємо, що вони використовували той же спосіб відділеного доступу до системи для отримання контролю над комп’ютером жертви.

12 DDoS-атаки в Естонії

В квітні та травні 2007 року в Естонії електронне шпигунство переросло у справжню відкриту кібер-війну. Протягом одного тижня проти інфікованих урядових серверів, включаючи освіти, ЗМІ та фінансових установ, були проведені справжні хвилі DDoS-атак. За декілька днів це блокувало функціонування економіки, повсякденну діяльність та надання публічних послуг.

Ці атаки нагадали військовим організаціям по всьому світу про необхідність переоцінити важливість їхньої мережевої безпеки.

13 Свен Яшан/ Delta Airlines

Німецький студент, Свен Яшан, провів одну з найбільш руйнівних хакерських атак не виходячи зі своєї комфортної кімнати. Йому всього 18 років і він досі мешкає в батьківському домі, але саме йому приписують створення «хробака» Sasser. Це вірус, що розповсюджується та дублює себе самостійно, та руйнує вразливі структури, що працюють під управлінням ОС Windows.

Авіакомпанія Delta Airlines була серйозно уражена ним та мусила відмінити багато своїх трансатлантичних рейсів. Врешті-решт, розробник був заарештований після анонімного дзвінка в правоохоронні органи, проте до того часу вірус завдав збитків на суму близько 500 мільйонів доларів США.

14 MafiaBoy

Інший підліток здійснив кібер-атаку, яка, за задумом злочинного генія, складалася з великої кількості DDoS-атак. Хакер на ім’я Майкл Кальсе зміг проникнути на Yahoo, Amazon, CNN, Fifa.com та eBay.

15 Вірус Melissa

Що таке злом системи і хто стоїть за ним?

Злом системи – це неавторизований доступ до мережі або комп’ютера, що зазвичай здійснюється з метою отримання неправомірної вигоди, крадіжки даних або нанесення шкоди. Будь-хто, хто має кримінальні нахили та знання може здійснити злом системи безпеки – від урядових агентів під прикриттям, неслухняних підлітків до невдоволених політичних організацій та дрібних шахраїв.

Протягом останніх десяти років було зафіксовано цілу навалу хакерських атак, що були вчинені безліччю хакерів, від талановитої і несвідомої молоді до організованих кібер-терористичних груп, які полювали за грошима. Ці атаки спричинили значні втрати як урядовим організаціям, так і приватним компаніям і корпораціям, які працювали над поступовим підвищенням стандартів життя. Але як ви можете захистити себе та свої пристрої від цієї загрози?

В якості найкращого захисту від кібер-злочинців, ми рекомендуємо використовувати VPN.

Крім цього, слід постійно оновлювати систему, щоб переконатися, що ваші антивіруси, фаєрволи та ін. відповідають новітнім загрозам, а також обережно ставтеся до підозрілих сайтів та їх контенту.

Примітка редактора: Ми цінуємо відносини з нашими читачами і тому ми намагаємось завоювати Вашу довіру за допомогою чесності та прозорості. Ми належимо до тієї ж групи власності, до якої входять деякі найкращі продукти галузі, огляди яких публікуються на даному сайті: Intego, Cyberghost, ExpressVPN та Private Internet Access. Однак, цей факт не впливає на процес написання оглядів, оскільки ми неухильно дотримуємось методики проведення досліджень.

Лишити коментар

Скасувати